Risiken bei der Zusammenarbeit mit anderen Dienstleistern

Die Zusammenarbeit mit Dienstleistern und Lieferanten ist häufig eine erhebliche Herausforderung. Das Lieferkettensorgfaltspflichtengesetz (LkSG), die Corporate Sustainability Due Diligence Directive (CSDDD), der Carbon Border Adjustment Mechanism (CBAM) oder auch die EU-Entwaldungsverordnung (EUDR) verlangen umfangreiche Überwachungs- und Berichtspflichten entlang der gesamten Lieferkette und auch Nachweise zu Menschenrechts- und Umweltschutzmaßnahmen. In diesem Blogbeitrag möchten wir uns allerdings nur die Informationssicherheitsanforderungen in diesem Umfeld anschauen.

Sichere Verfahren in der Lieferkette umfassen die Identifizierung von Risiken, vertragliche Vereinbarungen, die Implementierung von ISMS (Informationssicherheits-Managementsystemen) nach Standards wie zum Beispiel der ISO 27001 und deren kontinuierliche Überwachung. Mit der zunehmenden Digitalisierung von Lieferketten steigt die Gefahr durch Cyberangriffe. Um dieses Themengebiet zu beleuchten hat das BSI (Bundesamt für Sicherheit in der Informationstechnik) zum Beispiel eine Methode entwickelt, um einen Schutz für Unternehmen aufzubauen. Die C-SCRM Methode (Cyber-Supplier Chain Risk Management) unterstützt bei der Stärkung der geschäftlichen Widerstandsfähigkeit gegen Cyberangriffe und hilft bei der Erfüllung der Anforderungen aus der NIS-2 (Network and Information Security Directive).

Aus der ISO 27001 ergeben sich vergleichbare Anforderungen, um eine sichere Lieferkette zu gewährleisten. Auch die ISO 27001 bewertet die Informationssicherheit innerhalb der Lieferkette und der Lieferanten. Ebenso besteht eine Anforderung nach Prozessen und Verfahren, um die Nutzung von Produkten oder Dienstleistungen und die damit zusammenhängenden Informationssicherheitsrisiken zu beherrschen.

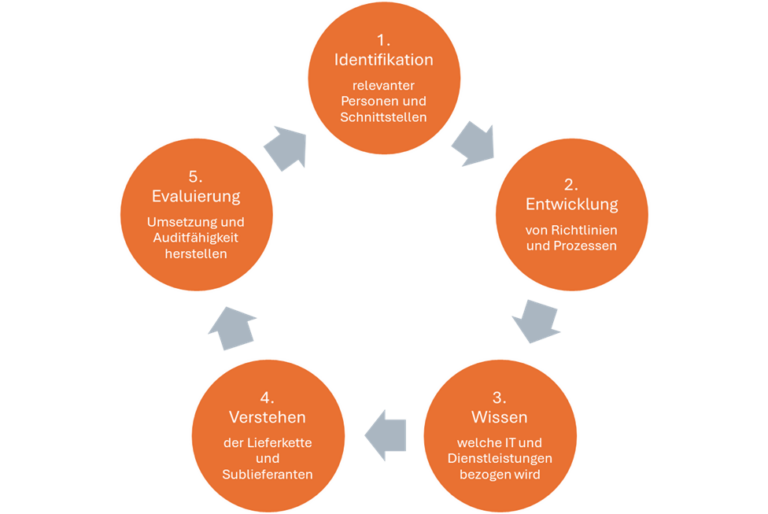

Wesentliche Schritte im Konzept der NIS-2 Richtlinie enthalten die folgenden Themen:

- Identifikation der Mitarbeitenden, die in Verbindung mit der Lieferkette stehen.

- Entwicklung von Richtlinien, Strategien und Prozesse zum Schutz der Lieferkette.

- Wissen schaffen, welche Hardware, Software und Dienstleistungen bezogen wird und woher sie kommt.

- Erlangung eines tieferen Verständnisses der Lieferkette und der Zulieferer.

- Evaluierung der Effektivität von Lieferkettenpraktiken

Mit Hilfe der fünf Schritte lässt sich ein angemessenes Management von Gefahren in der Lieferkette aufbauen, um das eigene Unternehmen vor Cyberrisiken zu schützen.

Lieferkettensicherheit ist ein vielschichtiges und abteilungsübergreifendes Thema. Zur Identifikation der relevanten Schnittstellen sollte ein Team mit Vertreterinnen und Vertretern aller relevanten Abteilungen, wie etwa IT-Sicherheit, Produktentwicklung, Recht, Logistik, Beschaffung oder Marketing gebildet werden, um die verschiedenen Perspektiven und Expertisen zusammenzubringen. Durch die enge Zusammenarbeit der verschiedenen Abteilungen kann ein ganzheitliches Verständnis gewonnen werden und die richtige strategische Entscheidung getroffen werden.

Im nächsten Schritt sollten Richtlinien, Strategien und Prozesse entwickelt werden, um Risiken in der Lieferkette begegnen zu können. Standardisierte Prozesse für das Supply Chain Risk Management sind wichtig, um Best Practices, Industriestandards und insbesondere rechtliche Vorgaben zu berücksichtigen. Ebenso sind Vorgaben für Ihre Lieferanten festzulegen. Dabei sollte aber auch die Angemessenheit der Maßnahmen berücksichtigt werden.

Wichtig in diesem Zusammenhang ist die Kenntnis, welche Hardware, Software und Dienstleistungen Ihre Firma von wem bezogen und genutzt werden. Es sollten alle Assets aufgelistet werden, die für den Geschäftsbetrieb benötigt werden oder die in Zusammenhang mit kritischen Vermögenswerten stehen. Ebenso sollten die jeweiligen Zulieferer bekannt sein. Die Assets sollten entsprechend ihrer Kritikalität für den Geschäftsbetrieb bzw. ihrer möglichen negativen Auswirkungen auf Ihr Unternehmen oder Ihre Kunden priorisiert werden.

Ebenso muss ein gutes Verständnis der Lieferkette und der Zulieferer vorhanden sein. Lieferketten erstrecken sich häufig über viele Unternehmen weltweit. Um Risiken managen zu können, die sich aus den Beziehungen zu den Zulieferern und zu deren Zulieferern oder aus technischen und organisatorischen Einflüssen ergeben, sollte die bestmögliche Transparenz vorhanden sein. Zu den wichtigen Lieferanten sollte immer ein enger Kontakt vorhanden sein. Ergänzend sind entsprechende Kontrollstrukturen aufzubauen, um sicherzustellen, dass die Zulieferer über eine angemessene Sicherheitskultur verfügen.

Abschließend muss in regelmäßigen Abständen die Effektivität des C-SCRM geprüft werden. Dazu sind die relevanten Metriken, mit denen die Effektivität der Maßnahmen überprüft werden können, zu erstellen. Genauso ist der Abstand, wann eine Überprüfung stattfinden soll und ggf. Änderungen vorgenommen werden sollen, festzulegen. Nur so kann dauerhaft sichergestellt werden, dass angemessen auf Sicherheitsrisiken in der Lieferkette reagiert werden kann.

Weitere Informationen

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) stellt Informationen zur Sicheren Lieferkette (#nis2know) Verfügung. Ebenso finden Sie auch Informationen der ISO 27002 zur Anforderung des Anhangs 5.19 Informationssicherheit in Lieferantenbeziehungen unter dem folgenden Link: ISO 27001:2022 Anhang A 5.19 – Informationssicherheit in Lieferantenbeziehungen

Dieser Beitrag wurde nach bestem Gewissen und aktuellem Kenntnisstand bei der Veröffentlichung erstellt. Für die Richtigkeit und Vollständigkeit des Beitrags übernehmen wir keine Gewähr. Wir weisen darauf hin, dass dieser Beitrag nicht alle Besonderheiten des Einzelfalls berücksichtigt und daher keine individuelle Beratung zu einem konkreten Sachverhalt ersetzt. Gerne stehen wir Ihnen unter den bekannten Kontaktdaten zur Verfügung.

Bildquelle: Foto von Sander Yigin auf Unsplash